Mit zunehmendem Wissen über dieser Angriffsmethode hat sich die Verweildauer der Cyberkriminellen vom Start bis hin zur endgültigen Aktivierung der Ransomware auf den Zielnetzwerken von Wochen auf Stunden verkürzt.

Schnelle „effiziente“ Angriffe

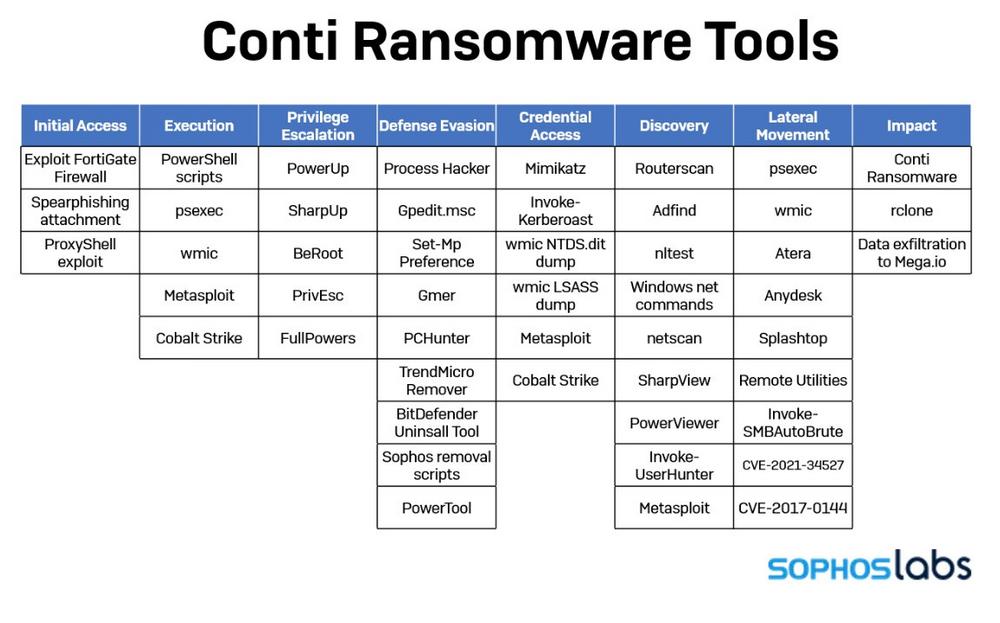

Bei einer von Sophos beobachteten ProxyShell-basierten Attacke gelang den Conti-Angreifern in weniger als einer Minute der Zugang zum Netzwerk des Opfers, inklusive der Einrichtung einer Remote-Web-Shell. Drei Minuten später installierten die Kriminellen eine zweite Backup-Web-Shell. Innerhalb von nur 30 Minuten hatten sie eine vollständige Liste der Computer, Domänencontroller und Domänen-Administratoren des Netzwerks erstellt. Nach vier Stunden hatten die Conti-Angreifer die Anmeldedaten der Domänen-Administratorenkonten in Händen und begannen mit der Ausführung von Befehlen. Innerhalb von 48 Stunden nach dem ersten Zugriff exfiltrierten die Angreifer etwa 1 Terabyte an Daten. Nach fünf Tagen setzten sie die Conti-Ransomware im gesamten Netzwerk frei, wobei sie speziell auf einzelne Netzwerkfreigaben auf jedem Computer abzielten.

Böse Hinterlassenschaft: 7 Hintertüren

Im Laufe des Einbruchs installierten die Conti-Angreifer nicht weniger als sieben Hintertüren im Netzwerk: zwei Web-Shells, Cobalt Strike und vier kommerzielle Fernzugriffstools (AnyDesk, Atera, Splashtop und Remote Utilities). Die früh installierten Web-Shells wurden hauptsächlich für den Erstzugang verwendet; Cobalt Strike und AnyDesk sind die primären Tools, die sie für den Rest des Angriffs einsetzten.

Weitere Technische Ausführungen von den Sophos Security-Spezialisten Sean Gallagher und Peter Mackenzie sind unter: https://news.sophos.com/en-us/2021/09/03/conti-affiliates-use-proxyshell-exchange-exploit-in-ransomware-attacks/

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

Telefon: +1 (724) 536839

E-Mail: sophos@tc-communications.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

![]()